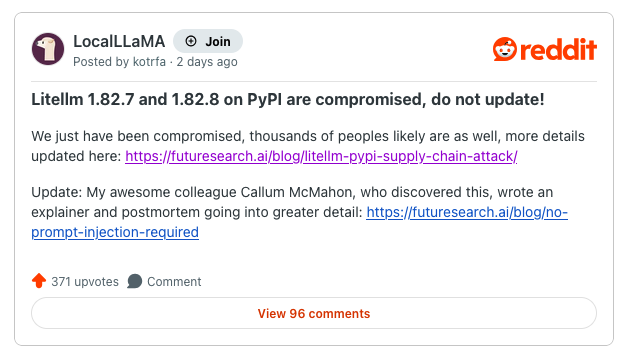

Pada tanggal 24 Maret 2026, library Python populer litellm mengalami supply chain attack yang berdampak pada versi 1.82.7 dan 1.82.8. Kejadian ini bermula dari eksploitasi sebelumnya pada security scanner Trivy, yang memungkinkan TeamPCP mengambil alih kredensial maintainer dan mempublikasikan kode berbahaya langsung ke PyPI.

Summary

- Jenis Malware: Multi Stages Credential Stealer.

- Target Data: Environment variables, SSH Keys, Cloud token (AWS/GCP/Azure), dan data Crypto Wallet.

- Mekanisme: Menggunakan file

.pthuntuk eksekusi otomatis setiap kali Python dijalankan. - Dampak : Didesign untuk menginfeksi Kubernetes environment melalui privileged pods dan menyebarkan persistent backdoor ke semua cluster node.

Rekomendasi : Semua pengguna yang menginstall ataupun melakukan update segera melakukan update semua secrets (API keys, SSH, password) dan melakukan audit sistem pada artifact persistent seperti sysmon.py

Attack Discovery: “Fork Bomb”

Orang pertama yang menemukan serangan ini adalah Callum McMahon, seorang peneliti keamanan di FutureSearch. Ia menemukan malware ini secara tidak sengaja saat melakukan pengujian plugin Cursor MCP. Plugin tersebut menggunakan indirect dependensi litellm yang sudah compromised.

Menariknya, serangan ini terdeteksi bukan karena scan keamanan, melainkan karena adanya bug pada source code buatan attacker yang membuat mesin developmenya mengalami crashed. Filelitellm_init.pth seharusnya didesign untuk eksekusi secara silent tapi malah selalu melakukan trigger child process .pth berulang-ulang sehingga menciptakan suatu kondisi “fork bomb” yang secara eksponensial:

- Menghabiskan seluruh RAM sistem dalam sekejap.

- Membuat komputer menjadi tidak responsif (crash).

Setelah malakukan tracking lonjakan penggunaan RAM tersebut, McMahon menemukan payload base64 yang tersembunyi dan melaporkannya melalui GitHub Issue #24512 pada pukul 11:48 UTC, 24 Maret 2026.

Proof of Concept (POC)

Meskipun tidak ada satu tautan tunggal ke file POC LiteLLM, secara umum TeamPCP menunjukkan pola berikut:

- Vulnerability Pattern Index: Attacker menggunakan bot

hackerbot-clawuntuk memindai repositori secara otomatis. - Code Injection: Code Injection 12 baris kode base64 ditemukan di dalam

litellm/proxy/proxy_server.py. - Trigger File: Keberadaan file

litellm_init.pthyang bertindak trigger berjalan dalam mode silent di background.

Affected Parties?

Setiap organisasi yang memperbarui litellm ke versi 1.82.7 atau 1.82.8 pada jendela waktu serangan dinyatakan berisiko tinggi.

Dampak pada Perusahaan Besar

LiteLLM memiliki sekitar 95 juta download tiap bulan dan digunakan oleh raksasa teknologi. Menurut laporan:

- 36% dari seluruh lingkungan cloud global menggunakan LiteLLM.

- Perusahaan seperti Stripe, Netflix, dan Google ADK tercatat sebagai pengguna.

- Estimasi 5.000 hingga 10.000 lingkungan SaaS perusahaan terdampak oleh kampanye TeamPCP ini.

“Blast Radius”

User tetap bisa terinfeksi meskipun tidak menginstall LiteLLM secara langsung jika CI/CD pipeline yang digunakan atau menggunakan beberapa tools di bawah ini yang melakukan update otomatis.

| Category | Impacted Tools / Frameworks |

|---|---|

| AI Agent & Orchestration | CrewAI, DSPy, Opik, Browser-Use, Mem0, Agno, Camel-AI, Guardrails |

| Data & MLOps Projects | MLflow, OpenHands, Arize Phoenix, nanobot, CoPaw, langwatch |

Selain itu infeksi juga memungkinkan jika user melakukan installasi litellm tanpa menyertakan versi.

Unaffected

- Pinned Dependencies: User yang menggunakan versi

litellm1.82.6 kebawah. - LiteLLM Cloud: Users yang menggunakan official Cloud platform atau official Proxy Docker image (

ghcr.io/berriai/litellm), karena versi dependensi yang digunakan spesifik. - Standalone Clients: Users yang menggunakan standalone desktop client yang tidak secara dinamis melakukan pull dependencies, seperti the CoPaw Desktop App.

Sumber